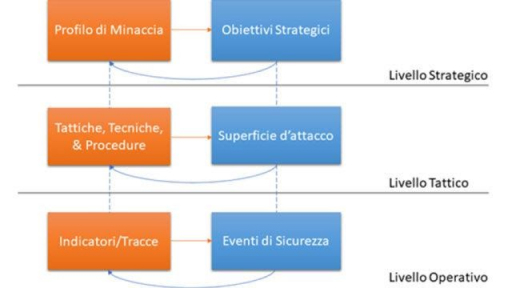

Con il passare del tempo la Cyber Intelligence ha acquisito nel mondo aziendale

un’importanza sempre più rilevante, divenendo parte integrante delle strategie di cyber

security. In

questo contesto è molto importante collezionare e acquisire le tecniche, le tattiche e le

procedure

(TTP) usate da ogni attore criminale durante tutte le fasi degli attacchi perpetrati.

La capacità di avere informazioni precise e dettagliate in merito al contesto e agli avversari è

uno

dei grandi benefici offerti della Cyber Intelligence, permettendo in tal modo di avere una

conoscenza approfondita del modus operandi degli avversari. Tali informazioni consentono di

effettuare interventi e controlli preventivi per evitare e prevenire attacchi informatici,

consentendo di evitare anche i danni economici, reputazionali e legali che ne possono derivare.